Suche nach Bedrohungen

Malware finden und erneute Infektion vermeiden

Verhindern Sie eine erneute Malware-Infektion, indem Sie den zeitlichen Verlauf der Daten auf Indikatoren für eine Gefährdung analysieren, um Ausgangspunkt, Umfang und Zeitpunkt der Infektion zu ermitteln.

Bedrohungen erkennen

Es kann schwierig sein, festzustellen, welche Systeme zuerst betroffen waren und wann. Rubriks Funktion für die Suche nach Bedrohungen analysiert Backup-Snapshots und liefert Erkenntnisse, die eine erneute Malware-Infektion während der Wiederherstellung vermeiden helfen.

Scans auf Bedrohungen durchführen

Wiederherstellungspunkte identifizieren

Erneute Infektion mit Malware vermeiden

Rubrik Zero Labs

Erfahren Sie, warum Unternehmen trotz der Sicherheitsrealität optimistisch bleiben, und erkunden Sie bewährte Methoden zur Verbesserung Ihrer Datensicherheit.

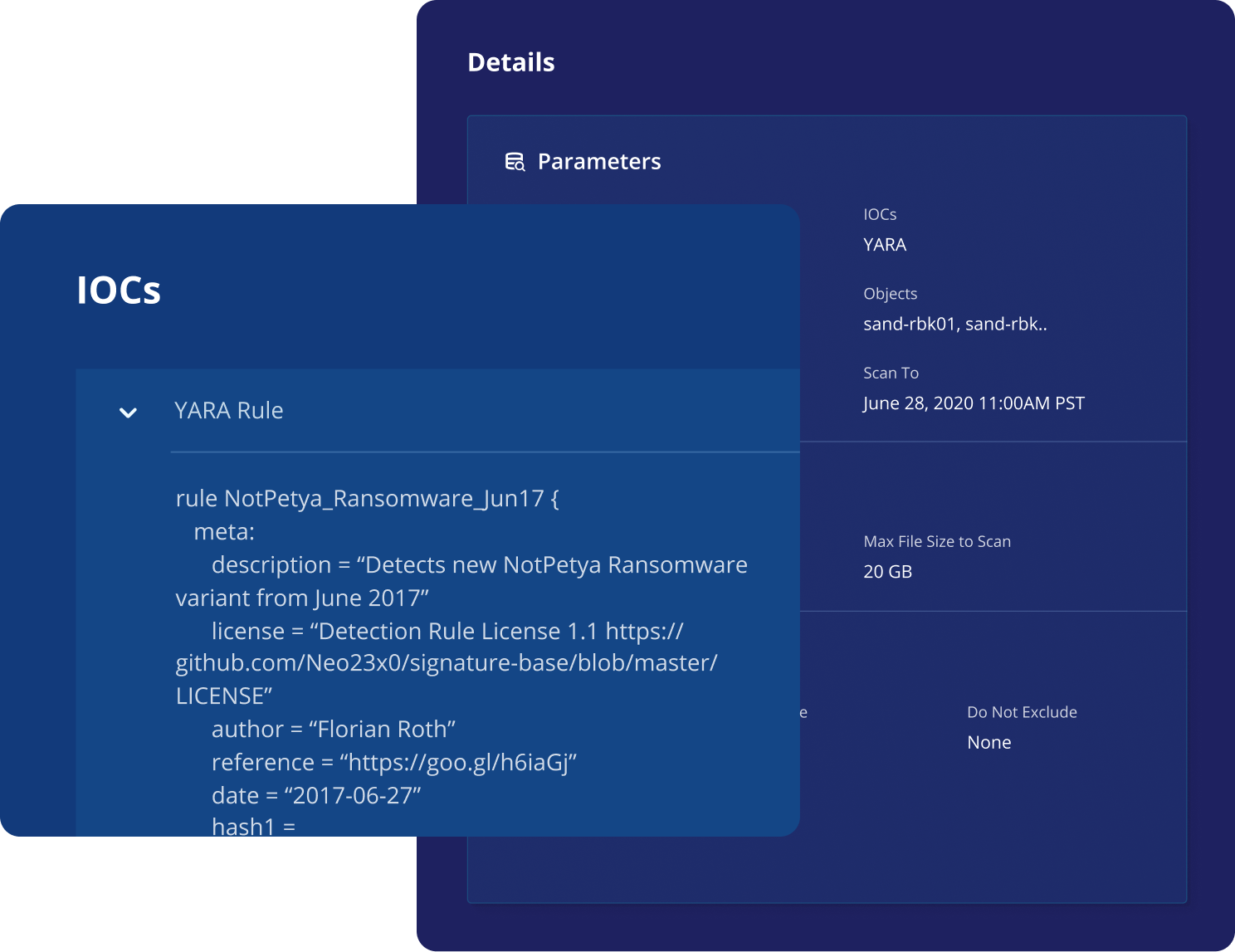

Malware finden

Scannen Sie Backups mithilfe von Dateimustern, Datei-Hashes und YARA-Regeln, um alle Objekte im Backup auf Anzeichen einer Kompromittierung zu untersuchen.

Einen sicheren Wiederherstellungspunkt ermitteln

Analysieren Sie einen Zeitreihenverlauf von Backup-Snapshots, um einen potenziell sauberen Snapshot zu ermitteln.

Beweise für Untersuchungen dokumentieren

Nutzen Sie Einblicke aus IoC-Scans, um bei internen und externen Cyberuntersuchungen Beweise zu liefern.

Umfassender Plan zur Wiederherstellung nach einem Ransomware-Angriff

Informieren Sie sich über branchenübliche Best Practices zur Erstellung eines Plans zur Wiederherstellung nach Ransomware – einschließlich Vorbereitung, Personal, Eindämmung eines Angriffs, Datenwiederherstellung und Abhilfemaßnahmen.

Vorbereitung auf einen und Wiederherstellung nach einem Ransomware-Angriff

Lernen Sie Best Practices für die Einplanung, Erkennung und Behebung von Ransomware-Angriffen. Stellen Sie Ihre Daten schnell und effektiv wieder her, um den Schaden für das Unternehmen zu minimieren.

Möchten Sie loslegen?

Erhalten Sie eine personalisierte Demo der Zero Trust Data Security-Plattform von Rubrik von einem unserer technischen Experten.