EXIT LA CYBERSÉCURITÉ

Place à la cyber-résilience agentique

Seul Rubrik Preemptive Recovery Engine™ vous permet d’anticiper les attaques et de restaurer vos données à vitesse machine

Ne subissez plus face à l’inéluctable.

Anticipez.

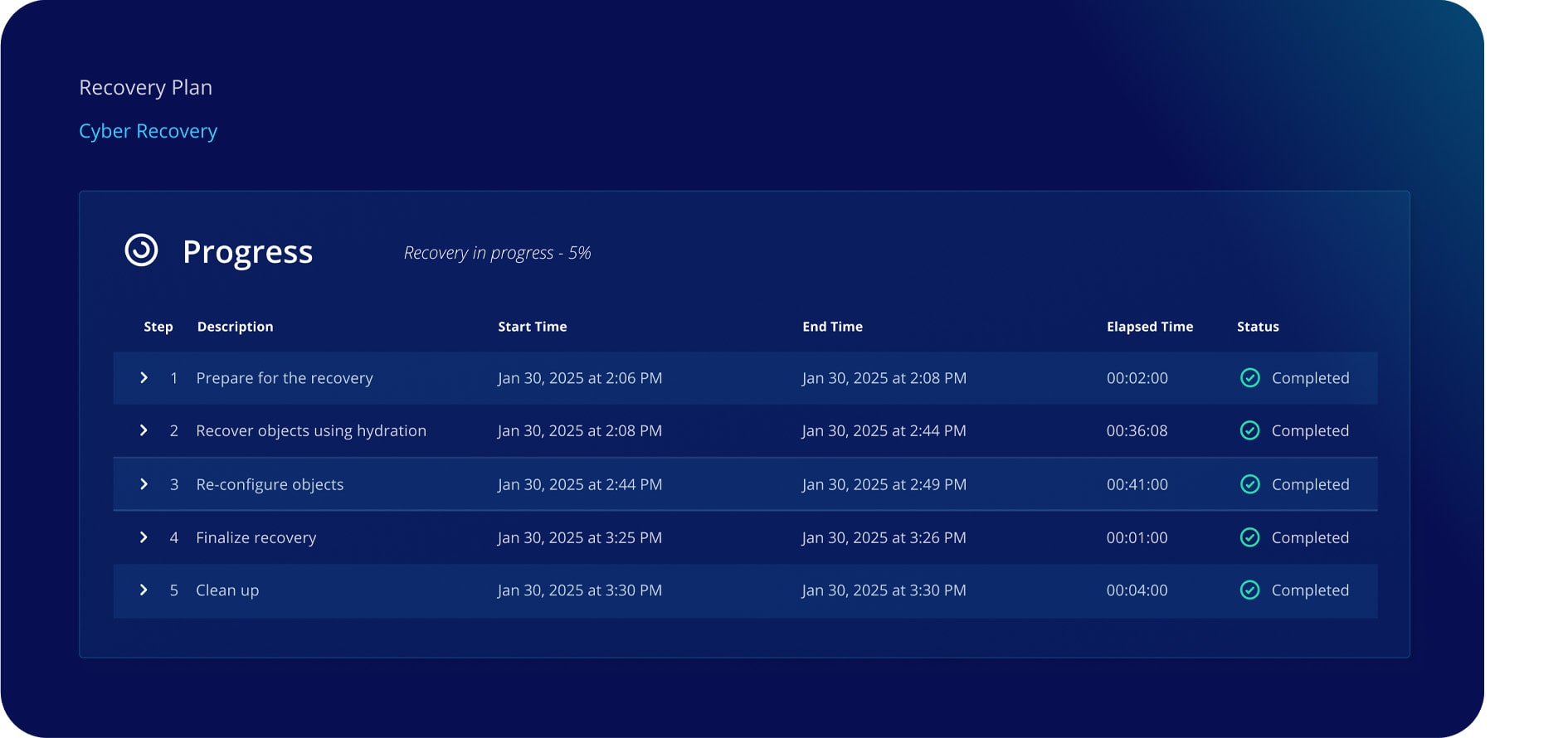

La technologie Preemptive Recovery Engine™ de Rubrik prépare constamment la reprise des opérations, avant-même qu’une attaque ne frappe. Les étapes clés :

Identification des points de reprise intègres

Analyse et classification des données en continu ; conception en amont de plans de reprise intégrés et validés

Restauration à vitesse machine

Reprise autonome lancée immédiatement grâce à des points d’intégrité pré-vérifiés ; aucuns retards d’analyse ni risques de réinfection

Rétablissement d’accès fiables

Visibilité complète sur les menaces visant les identités ; annulation des changements malveillants pour éradiquer toute présence des attaquants

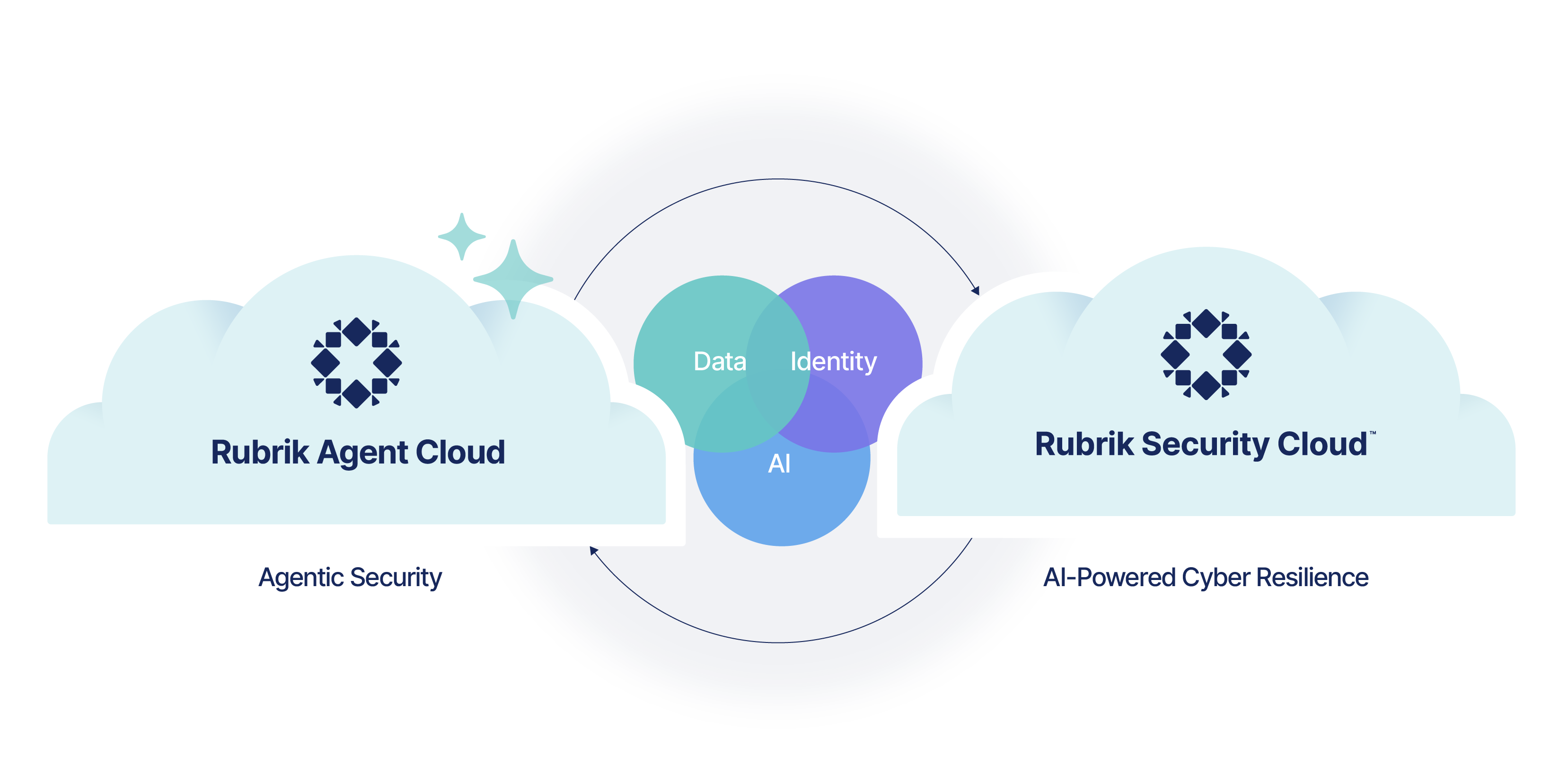

Une seule solution : la cyber-résilience agentique

Un RTO si court que la reprise commence avant l’attaque

Face aux attaques à vitesse machine, les reprises manuelles ne tiennent pas le rythme.

Pour pallier ces lacunes, Rubrik Preemptive Recovery Engine neutralise les menaces de façon autonome et identifie instantanément des points de reprise fiables. L’objectif : redémarrer l’activité avec un temps d’arrêt quasi nul.

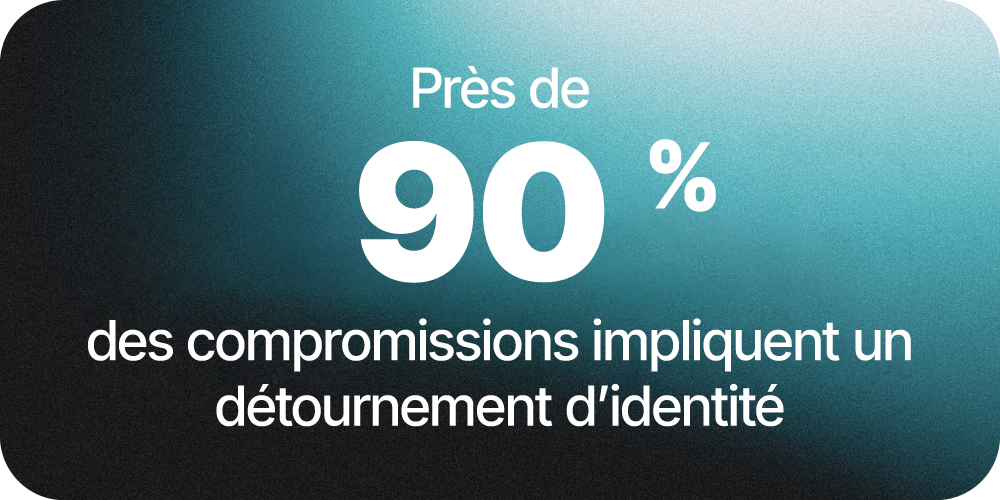

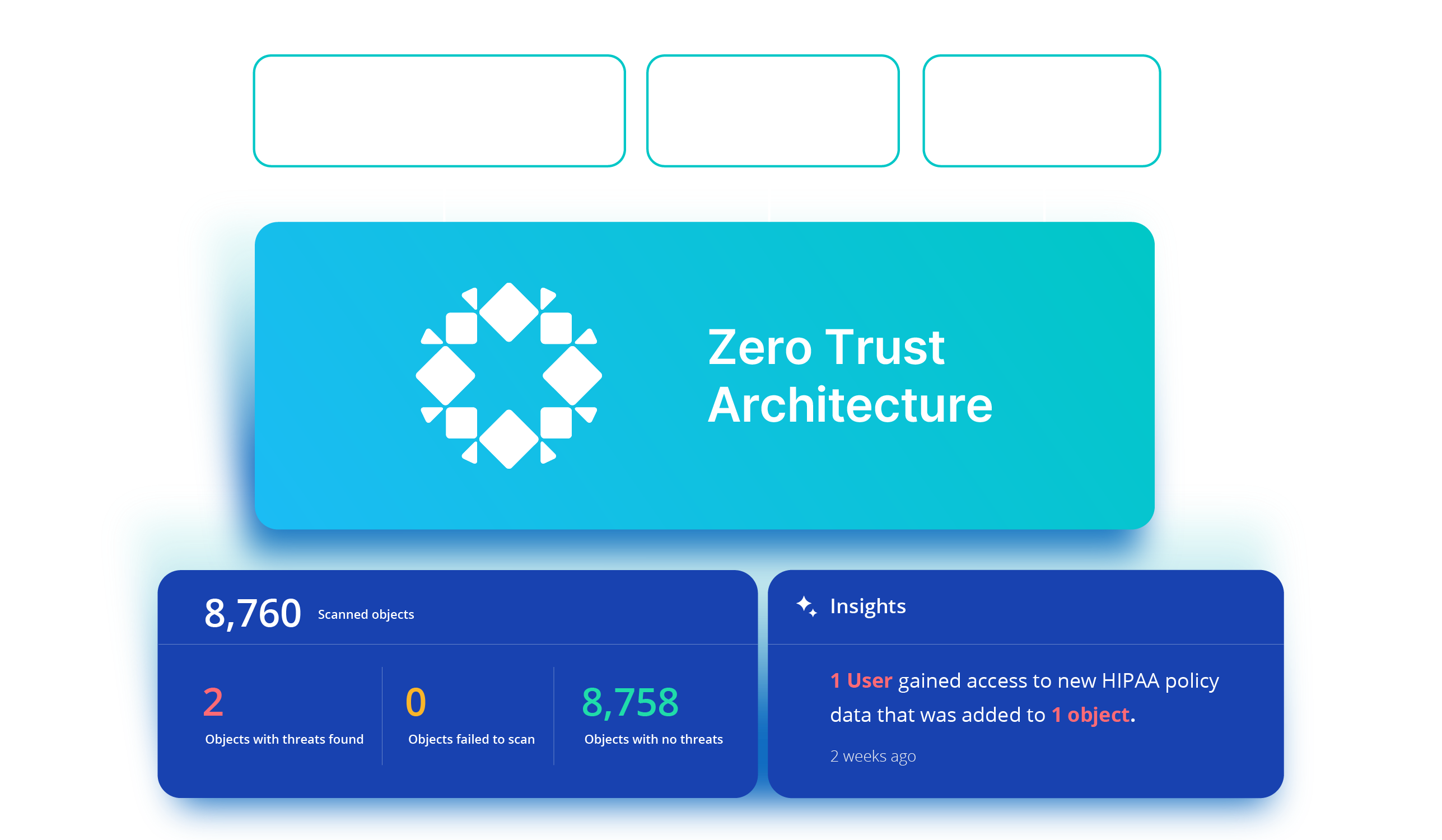

Sécurisez les identités et restaurez la confiance

Face à une IA qui élève les privilèges en quelques secondes, une restauration sans visibilité ouvre la porte à la réinfection.

C’est là que la résilience des identités intervient pour briser cette spirale infernale. Elle détecte les accès trop permissifs et supprime toute persistance malveillante pour rétablir des accès fiables.

Rétablissez le minimum viable de manière autonome

Vouloir tout restaurer d’un coup risque de paralyser votre activité pendant des semaines.

Pour lever ces blocages, la restauration autonome de la version minimale viable de votre entreprise (MVB) permet de cartographier les dépendances complexes pour rétablir les fonctions essentielles en quelques heures seulement.

Contrôlez vos agents avec l’IA pour neutraliser les risques et impulser l’innovation

Le problème est double : 1) les agents IA causent 10x plus de dégâts en un dixième du temps, mais 2) la gouvernance manuelle entrave l’innovation.

La solution : sécurisez vos déploiements d’agents IA grâce à un contrôle autonome et annulez les actions destructrices instantanément pour éviter tout préjudice.

Agent Rewind

Placez vos agents IA sous le contrôle de l’IA et annulez les actions indésirables.

Protection des données

Garantissez l’intégrité de vos données grâce à des sauvegardes immuables.

Plus de 6 000 clients de premier plan font confiance à Rubrik

Réinventer la cyber-résilience

Vos données sont-elles vraiment protégées ?

Réponse en 30 secondes, avec à la clé 300 heures de disponibilité gagnées.

Remplissez le formulaire pour réserver une session d’information gratuite sur la cyber-résilience

Merci de votre demande !

Un expert Rubrik vous recontactera dans les plus brefs délais.