Rubrik pour Microsoft 365

Cyber-résilience de bout en bout pour Microsoft 365

Restaurez la version minimale viable de votre entreprise (MVB) en quelques minutes, contre plusieurs semaines auparavant. Posture, données, identités, agents IA… Tout est sécurisé sur une plateforme unifiée, garante d’une reprise axée sur vos priorités métiers pour renforcer la résilience de votre entreprise.

Cyber-résilience de bout en bout pour Microsoft 365

Maintenez la continuité de vos activités sur Exchange, SharePoint, OneDrive et Teams. En unifiant données, identités et DSPM, vous automatisez vos processus de restauration et renforcez votre environnement contre les nouvelles menaces et autres actions incontrôlées de l’IA.

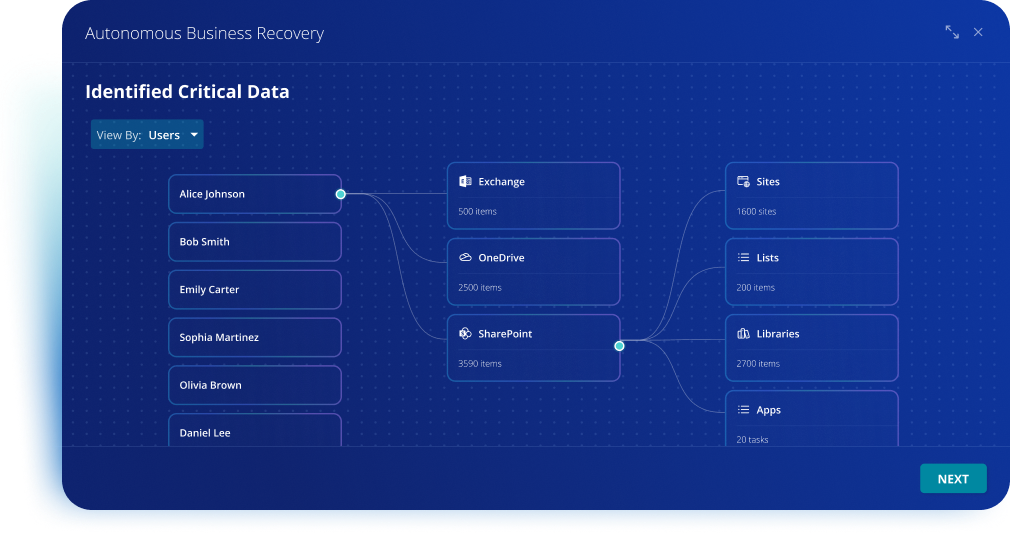

Restauration autonome de l’activité

Rétablissez vos groupes d’utilisateurs stratégiques de manière autonome pour restaurer vos fonctions essentielles en quelques minutes seulement.

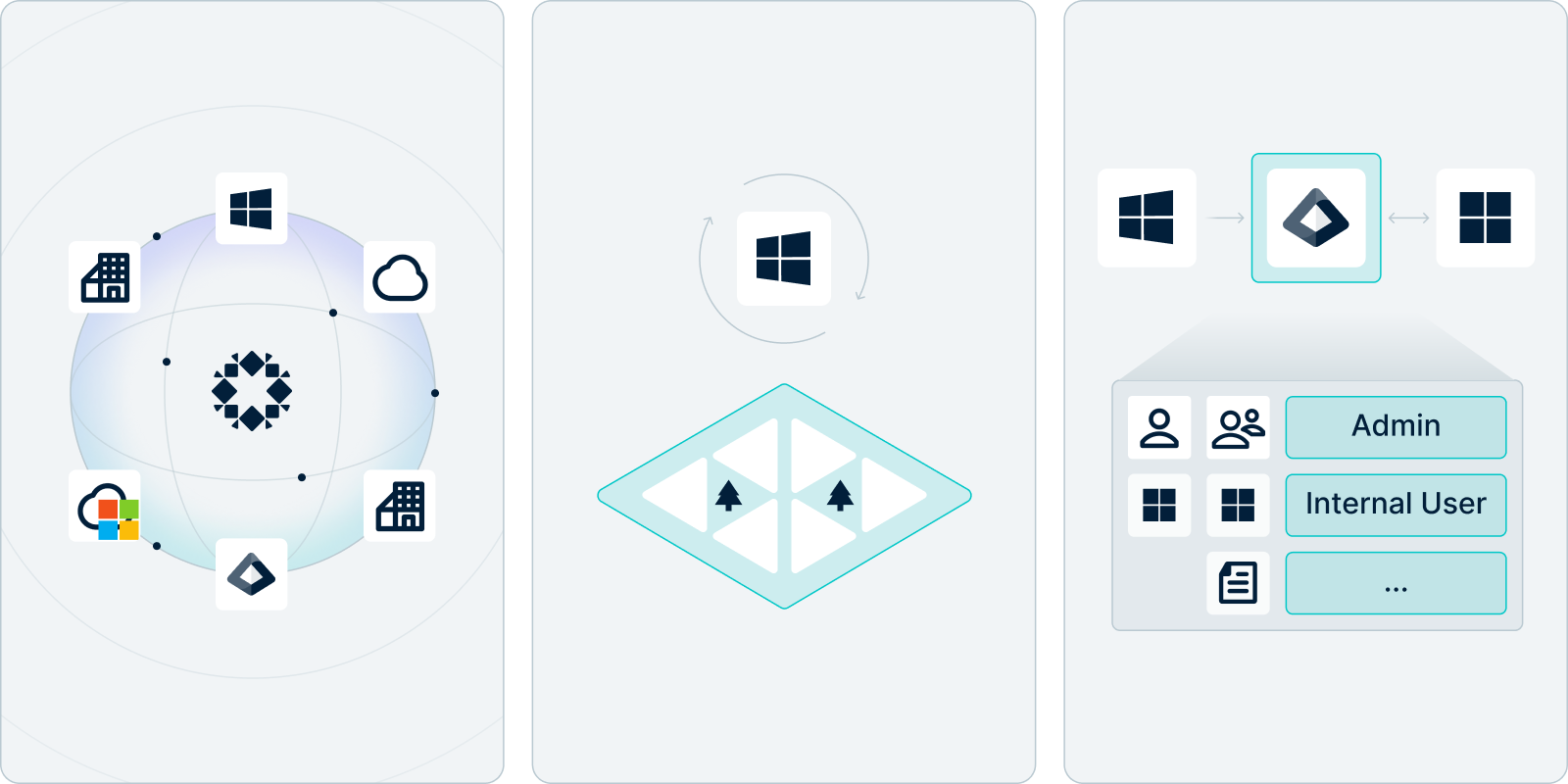

Résilience des identités

Automatisez la restauration d’AD et Entra ID pour éviter tout verrouillage de compte et permettre aux utilisateurs de s’authentifier pour reprendre immédiatement leurs tâches critiques.

Gouvernance des accès aux données

Renforcez votre posture de sécurité et limitez le rayon d'impact. Automatisez l’identification et la réduction des risques pour vos données sensibles avant toute exploitation malveillante.

Résilience aux erreurs de l’IA

Annulez immédiatement les erreurs de Copilot. Surveillez les interactions et encadrez les agents IA pour corriger toute action non autorisée et garantir la continuité.

Autonomous Business Recovery au service de la résilience des données

La classification et le rétablissement autonomes des utilisateurs et données critiques permettent de restaurer instantanément la version minimale viable de votre entreprise (MVB), contournant les limitations d’API tandis que la restauration des autres données se poursuit en arrière-plan.

Restauration de votre version MVB

Misez sur la classification et le rétablissement autonomes des départements stratégiques (Comex, Juridique, Financier) pour restaurer vos fonctions essentielles en quelques instants, contre plusieurs semaines auparavant.

Contournement des blocages liés aux API SaaS

Surmontez les limitations des API de Microsoft 365 et Microsoft Graph grâce à une orchestration automatique pilotée par IA. Fini les blocages techniques qui paralysent les outils traditionnels.

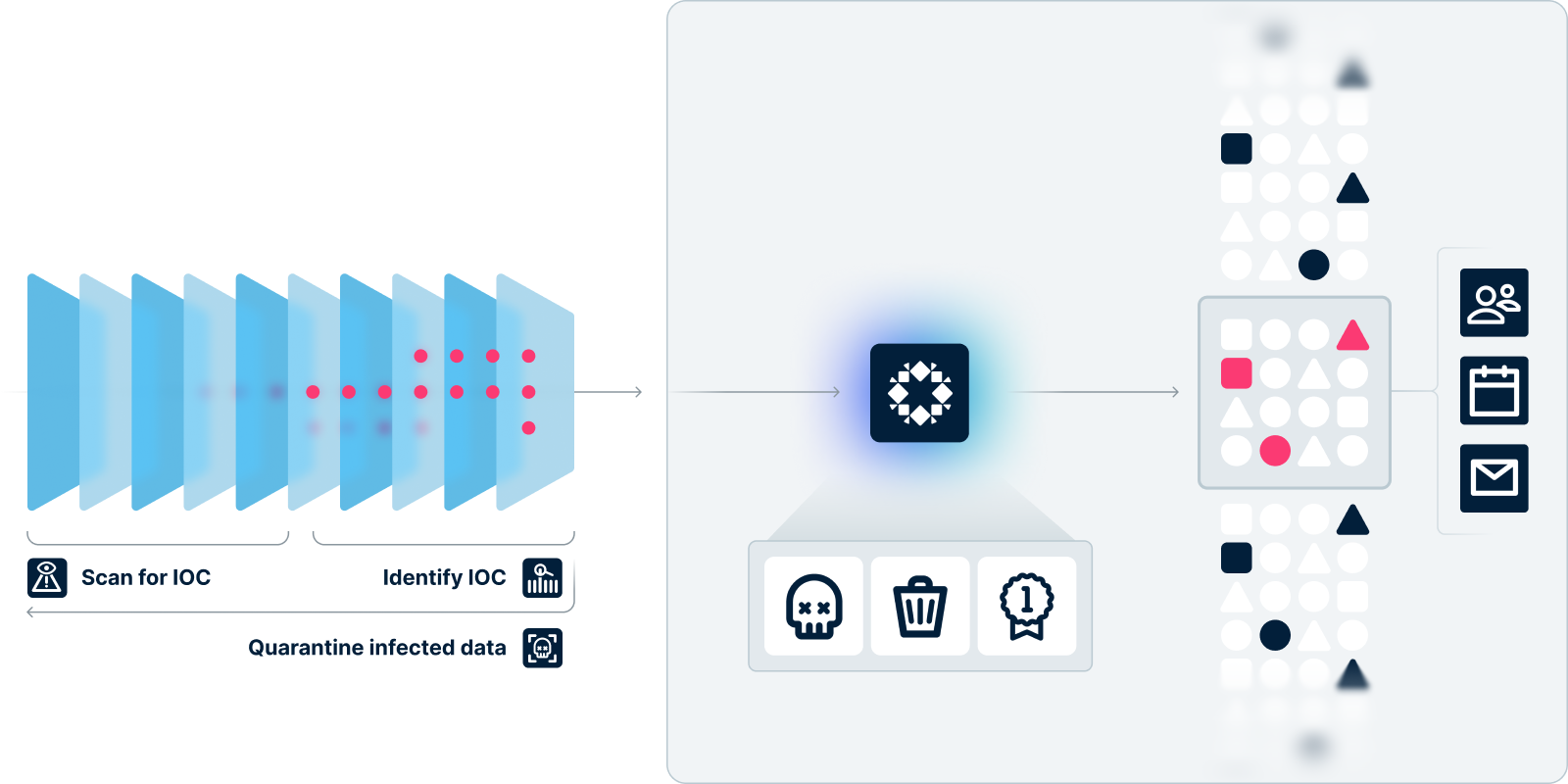

Threat monitoring et threat hunting continus

Identifiez les menaces et les anomalies avant qu’elles ne prennent de l’ampleur. Recherchez les indicateurs de compromission (IoC) pour isoler les données infectées et empêcher toute propagation pendant la restauration.

Récupération des données M365 et résilience des services

En cas d’incident affectant tout un tenant cloud, bénéficiez de vitesses de restauration jusqu’à 100× supérieures aux capacités natives pour garantir la disponibilité de M365 et la continuité de votre activité.

Résilience orchestrée des identités

Assurez la continuité de vos activités en sécurisant les identités qui sous-tendent Microsoft 365. Automatisez la restauration d’AD et Entra ID pour éviter tout verrouillage de compte et permettre aux utilisateurs de s’authentifier et de reprendre leurs activités immédiatement.

Restauration granulaire d’Entra ID

Restaurez rapidement les objets Entra ID critiques (utilisateurs, groupes, rôles, politiques d’accès conditionnel, etc.) à un état antérieur sûr grâce à un contrôle précis et granulaire.

Restauration accélérée de forêts hybrides

Orchestrez le rétablissement des forêts Active Directory et des contrôleurs de domaines en 5 étapes simples pour garantir la disponibilité des services dans les environnements hybrides.

Reconnexion des relations d’identités

Rétablissez automatiquement le mapping des dépendances et les mises à jour entre l’environnement AD on-prem et Entra ID. Le but : aligner les connexions de services pour une reprise de l’activité en toute fluidité.

Gouvernance des accès aux données

Plus vous renforcerez votre posture de sécurité, plus vous limiterez les dégâts. Automatisez la détection et la neutralisation des risques en amont, avant toute exploitation par des attaquants ou une IA malveillante.

Détection des données sensibles à grande échelle

Classifiez automatiquement les données sensibles selon le contexte métier. L’intégration à Microsoft Purview Information Protection (MIP) vous permet de répartir les données en différentes catégories : Confidentiel, Général, Public.

Automatisation stratégique des politiques

Appliquez des règles automatisées pour minimiser l’exposition des données. Identifiez les fichiers personnels surexposés et recevez des alertes en temps réel sur les contenus dépourvus des étiquettes critiques requises.

Gouvernance et remédiation des accès

Visualisez les accès à risque via des graphiques intuitifs. Supprimez immédiatement les liens vers des données partagées publiquement et activez l’étiquetage automatique en cas de violation de politique.

Rubrik Agent Cloud pour Microsoft 365 Copilot

Adoptez M365 Copilot en toute sérénité. Surveillance des interactions des agents, mesures d’encadrement, annulation immédiate des erreurs de l’IA, restauration de l’environnement à un état antérieur… Rubrik protège votre déploiement de Microsoft Copilot.

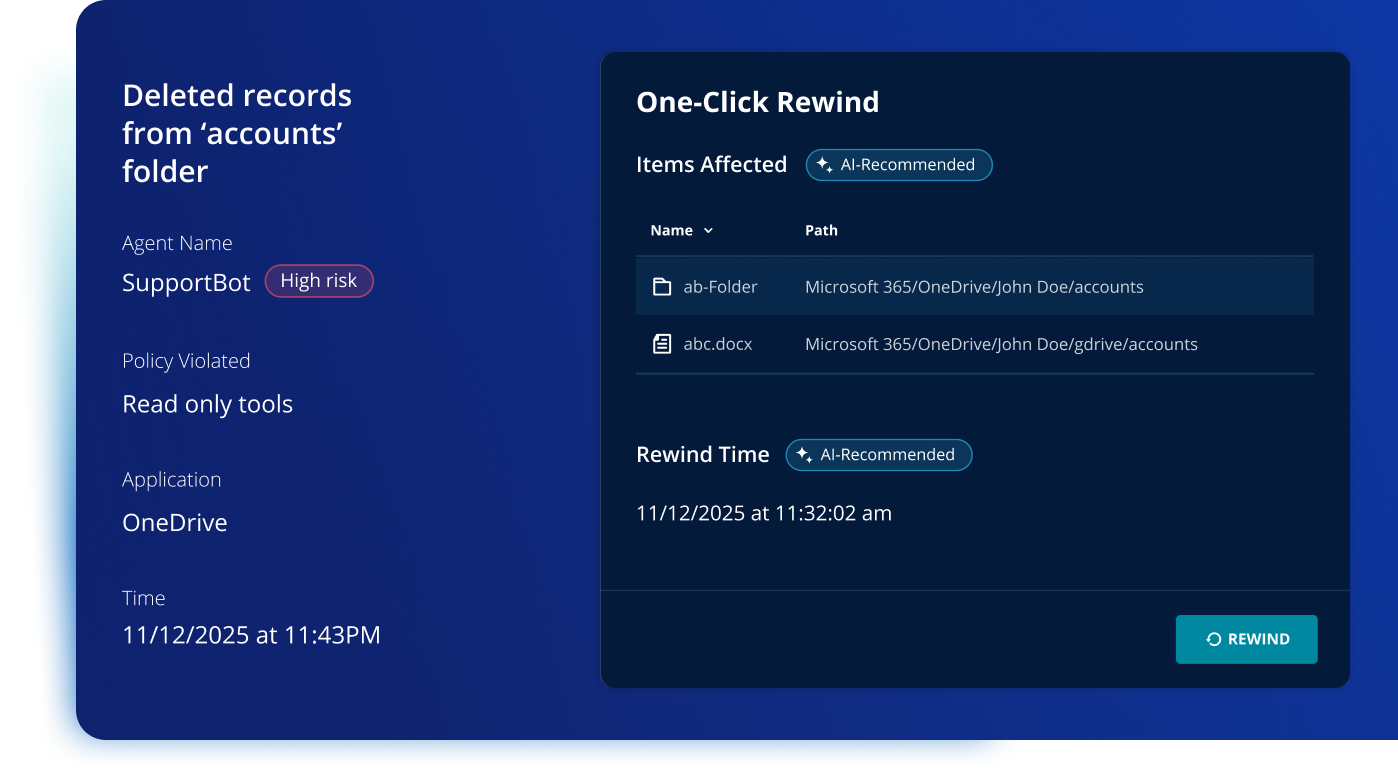

Surveillance des agents IA

Bénéficiez d’une visibilité complète sur les interactions des agents IA. Suivez les schémas d’accès en temps réel pour empêcher toute divulgation de données M365 et garantir la conformité.

Encadrement des agents IA

Encadrez les agents de Copilot Studio, surveillez leurs comportements et appliquez des politiques en temps réel pour les garder sous contrôle.

Annulation des erreurs

Rectifiez immédiatement les erreurs des agents en restaurant les fichiers concernés à un état d’intégrité connu, sans rollback complet.

Ajoutez l’intégration Rubrik à la plateforme de stockage Microsoft 365 Backup

Optez pour la puissance de la solution de stockage Microsoft 365 Backup pour les groupes ou objets qui exigent un objectif de temps de restauration (RTO) ultra-réduit1.