Imaginons qu’une souche inconnue de ransomware chiffre des fichiers dans l’ensemble de votre environnement. Ou qu’une suppression massive efface des données critiques. Ou encore qu’un agent automatisé écrase silencieusement des fichiers qu’il n’aurait jamais dû modifier. Lorsque ce type d’incident survient dans l’entreprise, toutes les équipes se posent la même question :

« Qu’est-il vraiment arrivé à nos données ? »

Les outils de sécurité permettent d’identifier les machines compromises et de suivre les détections. Mais lors d’un incident destructeur, les organisations ont surtout besoin d’une vision complète de l’évolution des données dans le temps, sur l’ensemble des systèmes protégés — datacenter, cloud et applications SaaS. Elles doivent savoir si les fichiers impactés contenaient des données sensibles, et être capables de basculer directement de l’investigation à la reprise.

C’est précisément là que les investigations s’éternisent et allongent le MTTR (Mean Time to Recovery).

Si vous manquez de visibilité sur ce qui a changé dans vos données au fil des snapshots, toute opération de reprise devient un pari hasardeux. En cas de mauvais diagnostic, vous prenez le risque d’écraser des données saines, voire de réinstaller le ransomware et de replonger immédiatement dans le même scénario de crise.

C’est précisément ce que Rubrik Data Impact Investigation permet d’éviter. Cette nouvelle fonctionnalité de Rubrik Security Cloud offre aux équipes IT et sécurité une vue unifiée pour visualiser, analyser et restaurer les changements au niveau des fichiers — qu’une alerte de sécurité ait déclenché l’investigation ou non.

Data Impact Investigation en action

Voyons concrètement comment cela fonctionne dans un scénario de cyber-incident.

Imaginons que votre équipe SOC ait identifié 15 machines compromises. L’outil EDR a bien détecté l’attaque par ransomware. La menace a été neutralisée. Mais une question critique subsiste : qu’est-il arrivé à vos données ?

Voici comment procéder :

Évaluer l’impact : le tableau de bord d’investigation fournit une vue synthétique de l’ensemble des objets protégés — datacenter, cloud et workloads SaaS — avec des indicateurs de changement montrant les fichiers ajoutés, modifiés et supprimés pour chacun d’eux. Vous pouvez filtrer par plateforme, rechercher les objets signalés et trier par nombre de suppressions afin d’identifier immédiatement les systèmes les plus touchés.

Identifier le schéma : Le rapport visuel d’activité des snapshots met en évidence un pic brutal de fichiers supprimés, accompagné d’un pic équivalent de fichiers ajoutés. Le graphe des extensions de fichiers les plus fréquentes révèle l’apparition, à cette même date, d’une extension inconnue associée à un ransomware.

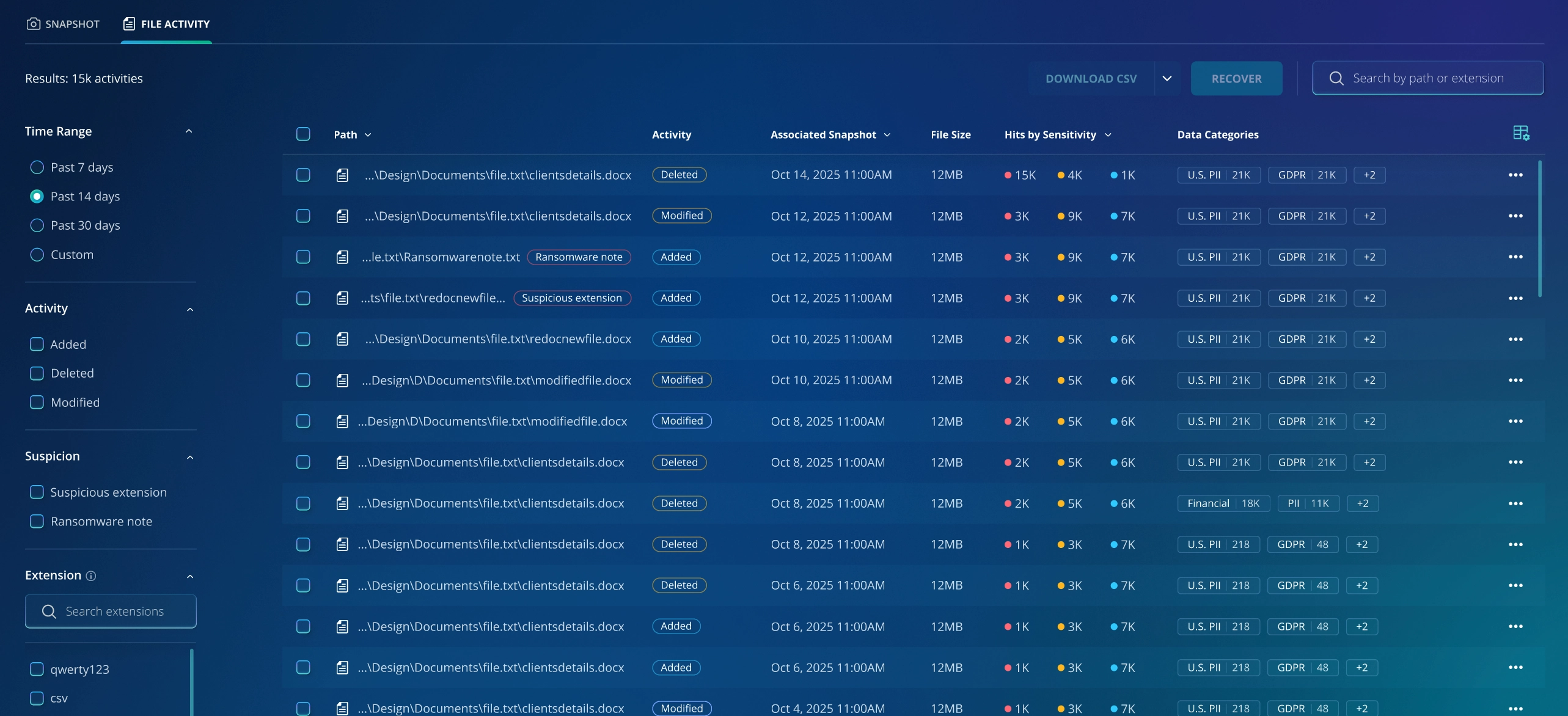

Identifier l’exposition des données : le visuel de l’activité des fichiers détaille chaque changement sur la période sélectionnée. Il affiche les chemins d’accès aux fichiers, les types d’actions (ajout, suppression, modification), la taille des fichiers et — point essentiel — leur niveau de sensibilité. Vous pouvez ainsi déterminer si des fichiers contenant des données personnelles (US PII, données régulées par le RGPD, etc.) ont été affectés et exporter instantanément les résultats au format CSV pour le reporting de conformité.

Lancer une reprise ciblée : la plateforme recommande automatiquement le snapshot situé juste avant le début de l’attaque — un point de reprise sain, validé par des données et non par de simples suppositions. Vous le sélectionnez et déclenchez soit une restauration complète de l’objet, soit une restauration granulaire au niveau des fichiers, afin de récupérer uniquement les données impactées sans écraser les données saines.

Ce qui nécessitait auparavant des jours d’analyses manuelles et d’hypothèses repose désormais sur quelques minutes d’investigation factuelle, fondée sur des preuves.

Les synergies avec Anomaly Detection et Threat Hunting

Quand Anomaly Detection ou Threat Hunting identifient des éléments suspects, ces informations sont directement enrichies dans la console visuelle d’investigation. Snapshots signalés, fichiers suspects et indicateurs de menace apparaissent ainsi en contexte, aux côtés des données sur les changements intervenus au niveau des fichiers.

Voici comment ces fonctionnalités agissent en parfaite complémentarité :

Anomaly Detection : Anomaly Detection joue le rôle de détecteur de fumée : elle identifie une activité inhabituelle et déclenche une alerte. Data Impact Investigation évalue pour sa part les dégâts causés. Elle permet d’analyser l’évolution des fichiers sur une période plus large, afin de déterminer si l’incident a débuté plus tôt ou s’il a affecté des données au-delà de ce que l’alerte initiale laissait apparaître.

Threat Hunting : Threat Hunting répond à une question ciblée : un indicateur de compromission connu (IoC) est-il présent dans mes sauvegardes ? De son côté, Data Impact Investigation répond à une question plus large : qu’est-ce qui a changé dans mes données sur une période précise ? Dans un scénario zero-day, où aucun indicateur connu n’est encore disponible pour mener un threat hunting ciblé, l’investigation offre une vision panoramique des changements, permettant d’identifier le mode opératoire et le périmètre réel de l’attaque.

Des avantages au-delà de la seule restauration post-cyberattaque

Data Impact Investigation ne se limite pas aux incidents de sécurité. La solution analyse les changements au niveau des fichiers entre différents snapshots, indépendamment de toute alerte de sécurité, ce qui la rend tout aussi précieuse lorsqu’aucun signal d’alarme n’est déclenché.

Data Impact Investigation s’applique notamment aux scénarios suivants :

Suppression accidentelle : Imaginons qu’un script mal configuré supprime 50 000 fichiers d’un lecteur partagé pendant la nuit. Il ne s’agit pas d’une attaque, donc aucune alerte de sécurité n’est émise. L’analyse d’impact met immédiatement en évidence le pic de suppressions, en indiquant précisément quels fichiers ont été perdus, à quel moment, et permet une restauration ciblée et maîtrisée.

Modifications non autorisées par des agents IA : À mesure que les organisations déploient davantage d’agents d’IA et d’automatisation — assistants de développement, bots de nettoyage, par exemple — le risque de perte de données non intentionnelle augmente. Un agent disposant de droits trop étendus ou exécutant une consigne erronée peut notamment supprimer ou écraser des fichiers à grande échelle, de manière silencieuse et sans déclencher la moindre alerte de sécurité. Data Impact Investigation offre alors aux équipes une visibilité claire sur ce qu’un agent a modifié, quand et sur quels systèmes — transformant un problème invisible en un incident concret, analysable et actionnable.

Prochaines étapes

Data Impact Investigation sera prochainement disponible dans Rubrik Security Cloud. Les clients sont invités à baser leurs décisions d’achat sur les services et fonctionnalités actuellement proposés en disponibilité générale (GA).

Pour en savoir plus ou découvrir la solution en action, contactez votre équipe Rubrik ou rendez-vous sur rubrik.com/fr.