Stellen Sie sich vor: Eine unbekannte Ransomware‑Variante verschlüsselt Dateien in Ihrer gesamten Umgebung. Oder ein großflächiger Löschvorgang entfernt geschäftskritische Daten. Oder ein KI-Agent überschreibt stillschweigend Dateien außerhalb seines vorgesehenen Verantwortungsbereichs. In solchen Situationen stellt sich im Unternehmen überall dieselbe Frage:

„Was genau ist mit unseren Daten passiert?“

Sicherheitslösungen helfen dabei, kompromittierte Systeme zu identifizieren und Sicherheitsereignisse nachzuverfolgen. Doch in kritischen Situationen reicht das nicht aus: Unternehmen müssen wissen, wie sich Daten in den abgedeckten Umgebungen – Rechenzentrum, Cloud und SaaS – verändert haben. Teams müssen wissen, ob sensible oder regulierte Daten betroffen waren, und sie benötigen einen klaren Weg von der Analyse zur Wiederherstellung.

Andernfalls verlängert sich die Untersuchungsphase und das ist der kritischste Faktor für die für die Wiederherstellungszeit (MTTR).

Wenn Sie nicht im Detail sehen können, was sich in Ihren Daten über verschiedene Snapshots hinweg verändert hat, wird die Wiederherstellung zum Glücksspiel. Eine falsche Entscheidung kann dazu führen, dass saubere Daten überschrieben werden oder dass Ransomware erneut installiert wird und der Albtraum von vorne beginnt.

Genau hier setzt Rubrik Data Impact Investigation an. Diese neue Funktion der Rubrik Security Cloud bietet IT‑ und Sicherheitsteams ein zentrales Dashboard, um Änderungen auf Datei-Ebene zu visualisieren, zu analysieren und rückgängig zu machen – unabhängig davon, ob die Untersuchung durch einen Sicherheitsalarm ausgelöst wurde oder nicht.

Data Impact Investigation in der Praxis

Schauen wir uns Schritt für Schritt an, wie dieser Prozess während eines Cyber-Angriffs abläuft.

Angenommen, Ihr SOC‑Team hat 15 kompromittierte Systeme identifiziert. Die Endpoint-Security-Lösung hat den Ransomware‑Angriff erkannt. Gefahr gebannt! Jetzt gilt es herauszufinden, was mit Ihren Daten passiert ist.

Der Ablauf im Überblick:

Schadensumfang bestimmen: Das Untersuchungs‑Dashboard bietet eine Übersicht über alle geschützten Objekte – im Rechenzentrum, in Cloud-Umgebungen und für SaaS‑Workloads – inklusive Angaben zu hinzugefügten, geänderten und gelöschten Dateien. Sie können nach Plattform filtern, gezielt nach markierten Objekten suchen und nach gelöschten Dateien sortieren, um die am stärksten betroffenen Systeme sofort sichtbar zu machen.

Muster erkennen: Ein Blick auf die Snapshot‑Historie zeigt einen drastischen Anstieg gelöschter Dateien, begleitet von einem gleichzeitigen Anstieg neu hinzugefügter Dateien. Das Diagramm für Trends bei Dateiendungen zeigt, dass an diesem Tag erstmals eine unbekannte Ransomware‑Endung auftaucht.

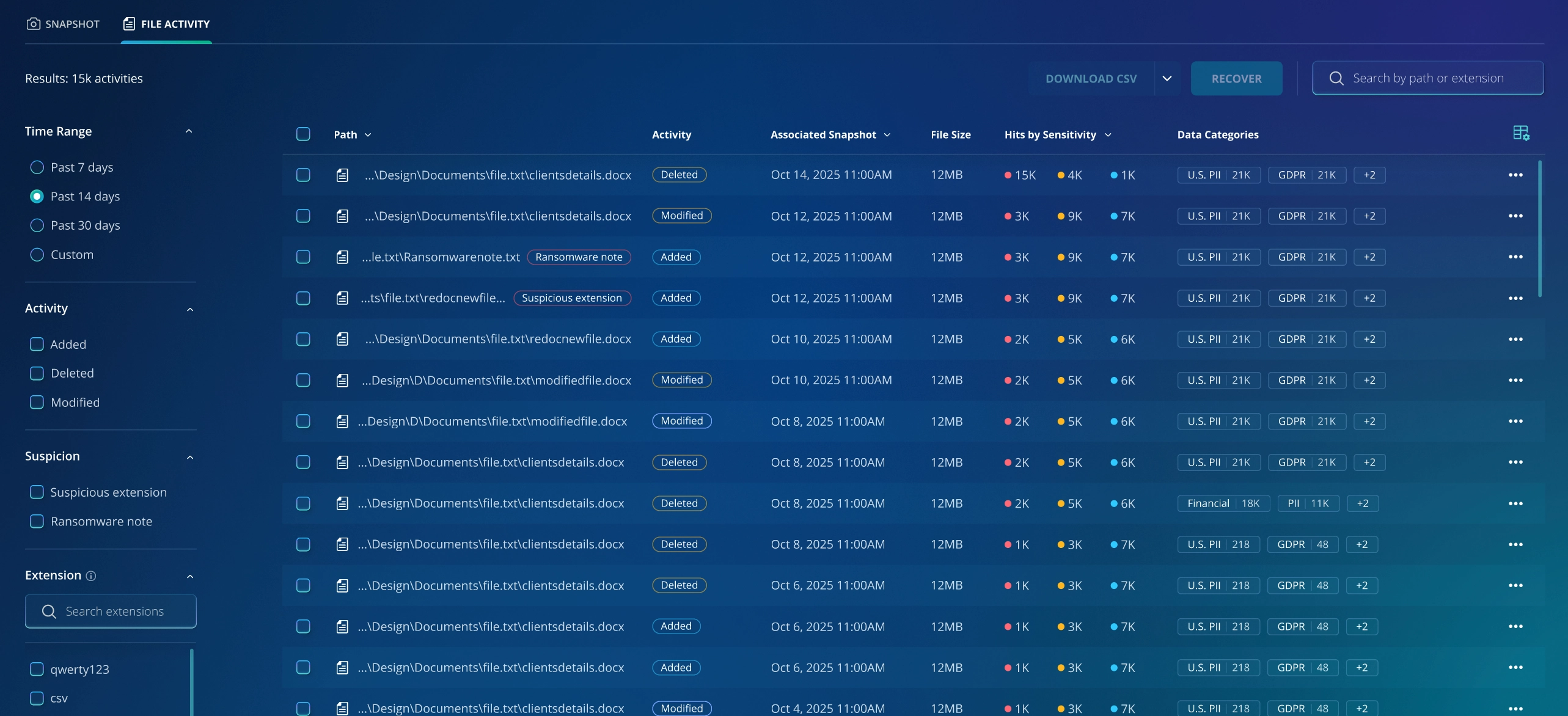

Datenrisiken gezielt aufdecken: Die Dateiaktivitäts‑Ansicht zeigt einzelne Dateiänderungen über den ausgewählten Zeitraum hinweg. Angezeigt werden Dateipfade, Aktivitätstypen (hinzugefügt, gelöscht, geändert), Dateigröße und vor allem die Sensitivitätsklassifizierung. So erkennen Sie sofort, ob Dateien mit personenbezogenen oder regulierten Daten (z. B. in Bezug auf die DSGVO) betroffen waren, und können die Ergebnisse direkt als CSV für Compliance‑Berichte exportieren.

Präzise Wiederherstellung durchführen: Die Plattform empfiehlt automatisch den Snapshot unmittelbar vor Beginn des Angriffs. Damit erhalten Sie einen nachweislich sauberen Wiederherstellungspunkt. Auf Basis dieses Snapshots starten Sie entweder eine vollständige Objektwiederherstellung oder eine granulare Wiederherstellung auf Dateiebene – ohne intakte Dateien zu überschreiben.

Was früher Tage manueller Analyse erforderte, dauert jetzt nur noch Minuten und basiert auf belastbaren Daten anstatt von Vermutungen.

So ergänzt Data Impact Investigation die Anomalie-Erkennung und die Bedrohungssuche

Sobald die Anomalie-Erkennung oder die Bedrohungssuche Ergebnisse liefern, werden diese Erkenntnisse direkt in die Ansichten der Data Impact Investigation-Funktion eingebettet: Auffällige Snapshots, verdächtige Dateien und Gefahrenindikatoren werden im Kontext der geänderten Dateien angezeigt.

So greifen diese Funktionen ineinander:

Anomaly Detection: Man kann die Anomalie-Erkennung mit einem Rauchmelder vergleichen: Sie erkennt auffällige Aktivitäten und löst einen Alarm aus. Data Impact Investigation bewertet dann das tatsächliche Ausmaß und ermöglicht die Analyse von Dateiänderungen über einen längeren Zeitraum, um festzustellen, ob der Schaden früher begann oder ob Daten betroffen sind, die vom Alarm nicht erfasst wurden.

Threat Hunting: Die Bedrohungssuche beantwortet eine gezielte Frage: Ist ein bestimmer, bekannter Gefahrenindikator (IOC) in meinen Backups vorhanden? Die Untersuchungsfunktion hingegen beantwortet eine weiter gefasste Frage: Was hat sich in meinen Daten während eines bestimmten Zeitfensters verändert? In Zero‑Day‑Szenarien, in denen noch kein bekannter IOC existiert, liefert Data Impact Investigation einen umfassenden Überblick über alle Änderungsaktivitäten und macht auf diese Weise Angriffsmuster sichtbar.

Mehr als nur Schutz vor Cyber-Angriffen

Data Impact Investigation ist nicht nur für Sicherheitsvorfälle gedacht und untersucht Snapshots auf Dateiänderungen unabhängig davon, ob ein Sicherheitsalarm ausgelöst wurde.

Die Funktion stellt ihren Nutzen zum Beispiel in folgenden Szenarien unter Beweis:

Unbeabsichtigte Löschungen: Stellen Sie sich vor, ein falsch konfiguriertes Skript löscht über Nacht 50.000 Dateien von einem Netzwerklaufwerk. Da kein Angriff vorliegt, wird auch kein Sicherheitsalarm ausgelöst. Data Impact Investigation macht den massiven Löschvorgang sichtbar und zeigt genau, was wann gelöscht wurde und wie die Daten gezielt wiederhergestellt werden können.

Unautorisierte Änderungen durch KI‑Agenten: Mit der zunehmenden Nutzung von KI‑ und Automatisierungs‑Agenten wie Coding‑Assistenten und Cleanup‑Bots steigt das Risiko des unbeabsichtigten Datenverlusts. Ein Agent mit zu weitreichenden Berechtigungen oder fehlerhaften Anweisungen kann Dateien in großem Umfang löschen oder überschreiben – unbemerkt und ohne einen Alarm auszulösen. Mit Data Impact Investigation können Teams genau nachvollziehen, was ein Agent zu welchem Zeitpunkt auf welchen Systemen geändert hat. So wird aus einem unsichtbaren Problem eine konkrete Handlungsgrundlage.

Wie geht es weiter?

Die Funktion „Data Impact Investigation“ wird demnächst als Teil von Rubrik Security Cloud eingeführt. Kunden sollten ihre Kaufentscheidung auf Services und Funktionen stützen, die derzeit allgemein verfügbar sind.

Um mehr zu erfahren oder eine Live‑Demo zu sehen, wenden Sie sich an Ihr Account-Team bei Rubrik oder besuchen Sie rubrik.com/de.