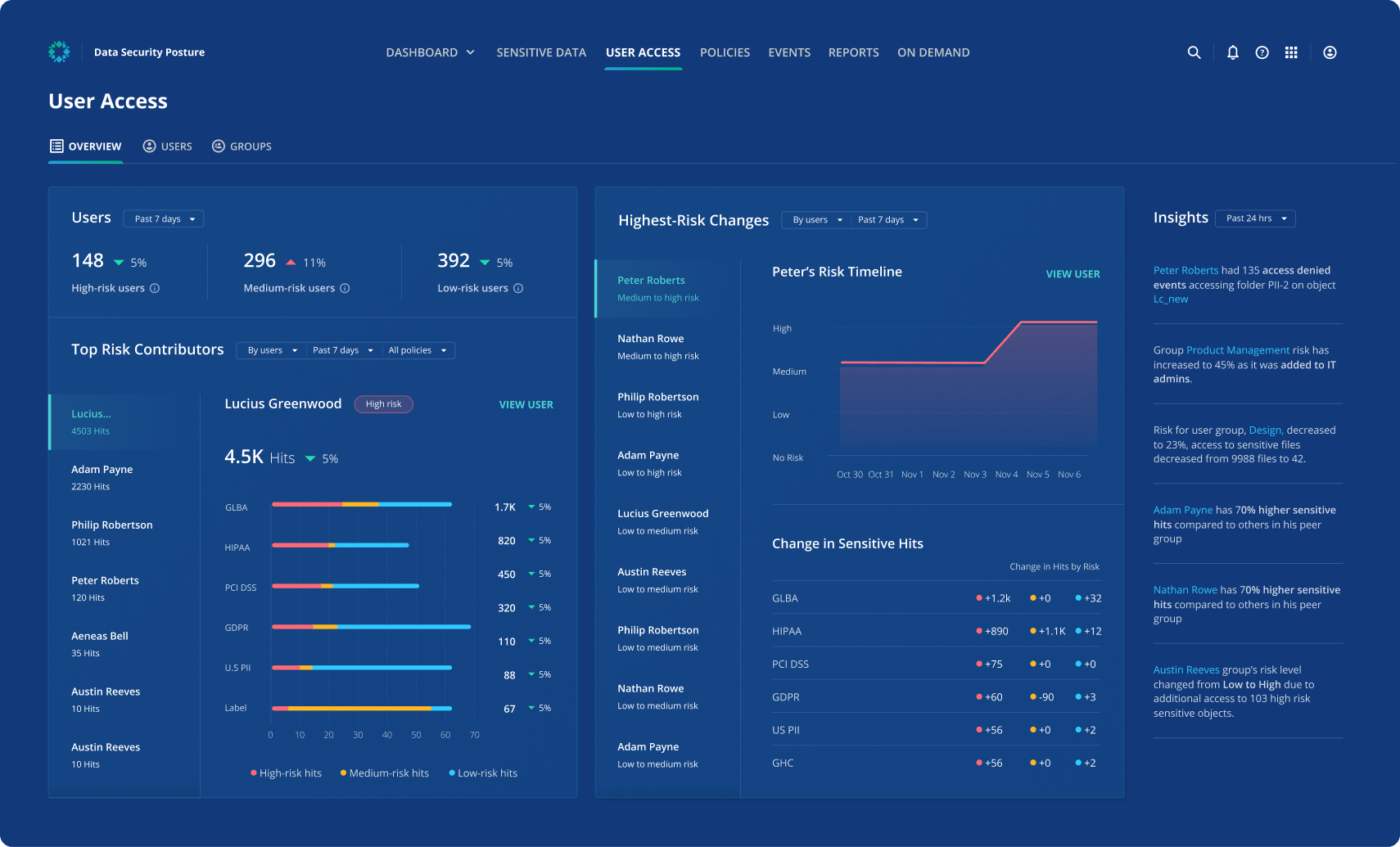

Benutzerzugriff

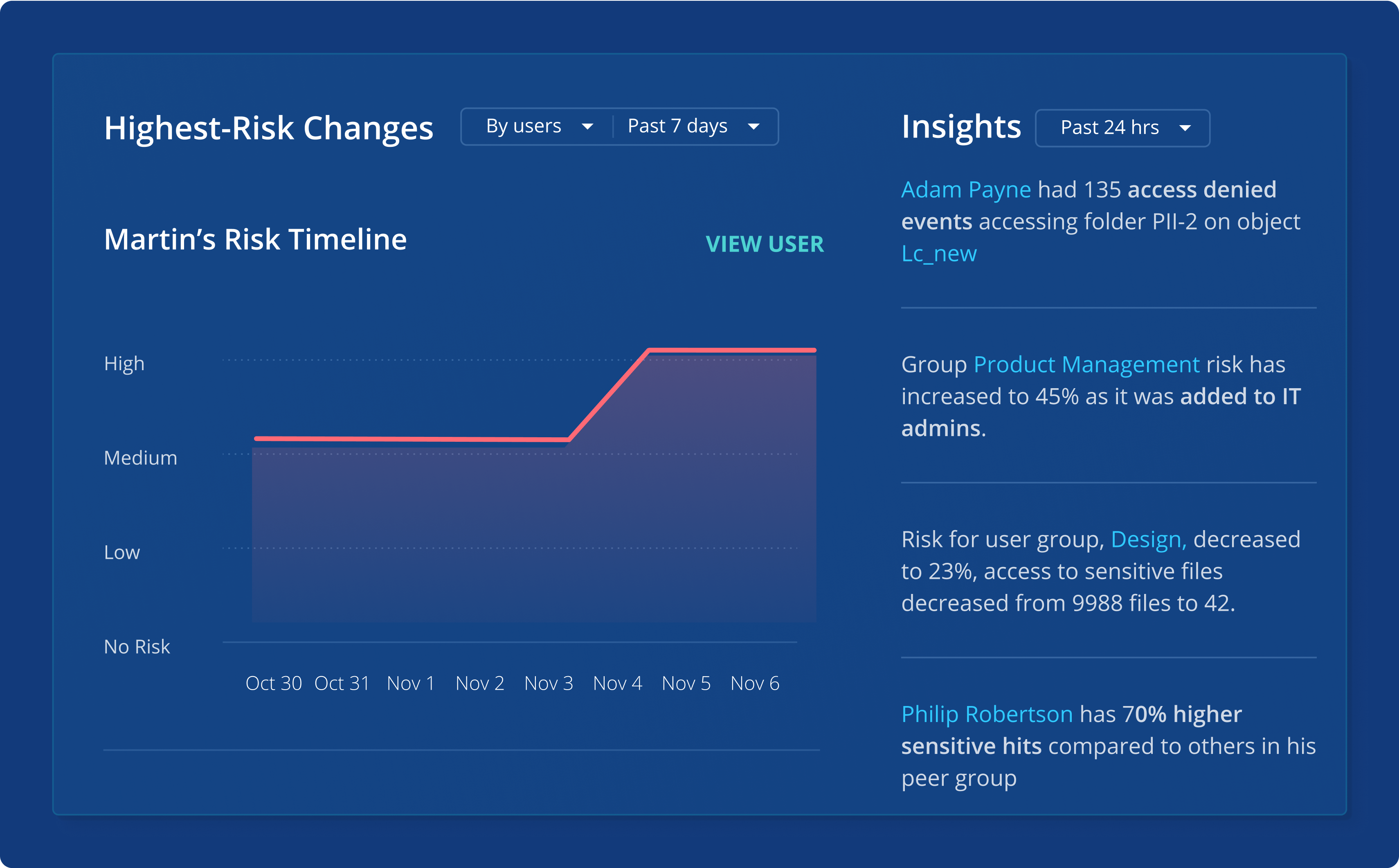

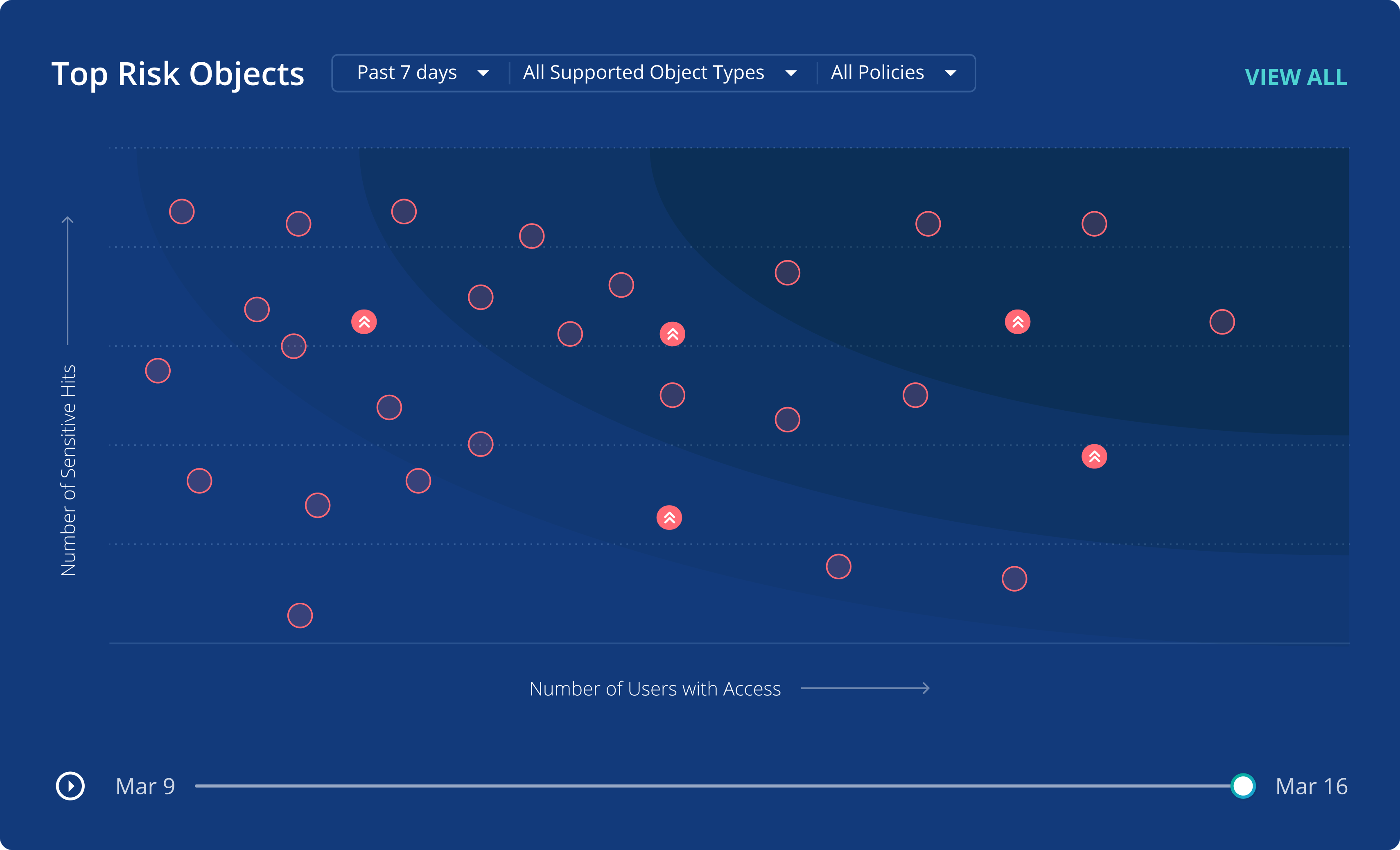

Volle Transparenz über Datenzugriffe durch User Access Analysis

Verringern Sie das Risiko einer Datengefährdung, indem Sie den Benutzerkreis identifizieren und begrenzen, der Zugriff auf sensible Daten hat.

Risiko bei unqualifiziertem Zugriff auf Daten bewerten

Fehlende Erkenntnisse bei den Datenzugriffsberechtigungen können das Risiko der Gefährdung sensibler Daten erhöhen. Durch eine Benutzerzugriffsanalyse können Sie proaktiv Risiken der Datengefährdung identifizieren und beseitigen, bevor sie zu Sicherheitsverletzungen führen.

Risiko verringern

Verringern Sie das Risiko von Datenexfiltration.

Auf Vorfälle schneller reagieren

Identifizieren Sie schnell Benutzer, die Zugriff auf die betroffenen Daten hatten.

Ohne Agenten analysieren

Kein zusätzlicher Aufwand und keine Auswirkungen auf die Produktion.

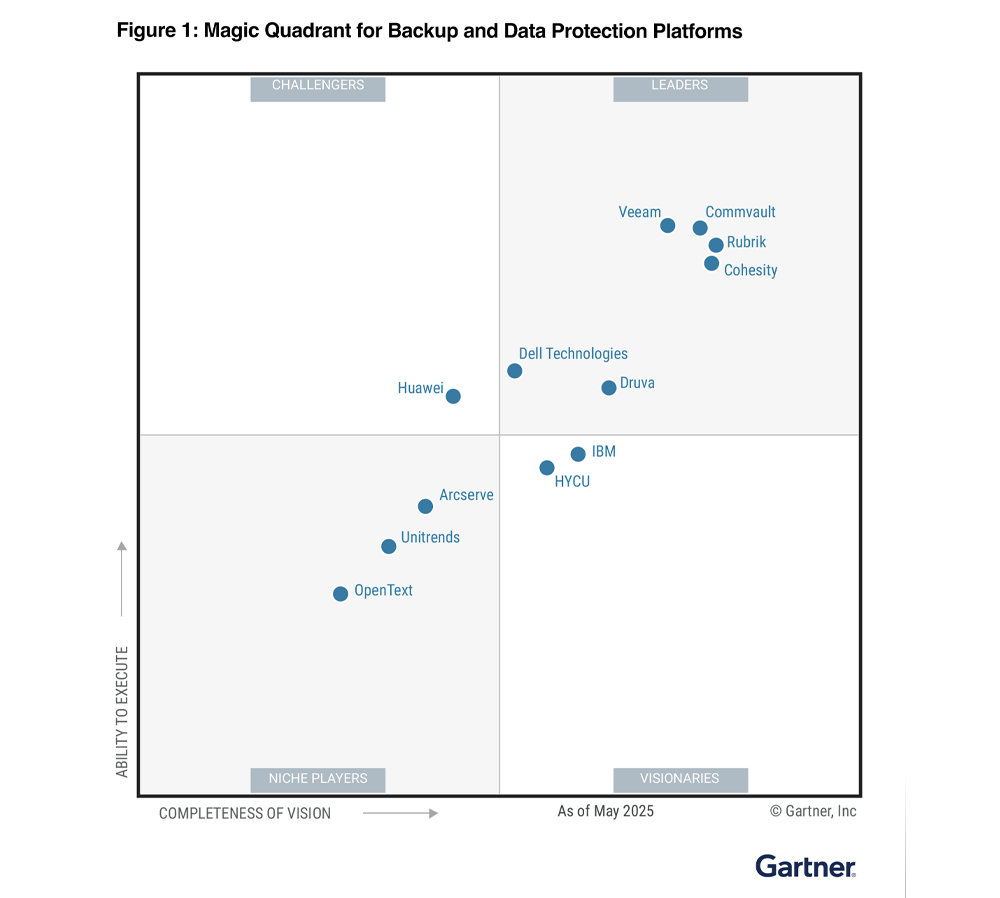

2025 Gartner® Magic Quadrant™ für Unternehmensplattformen für Backup und Datensicherheit

Im Magic Quadrant 2025 von Gartner finden Sie eine detaillierte Analyse des Markts für Unternehmenssoftwarelösungen für Backup und Datensicherheit und erfahren, warum Rubrik zum sechsten Mal in Folge als ein Leader und im Quadranten ganz rechts positioniert wurde.

Unqualifizierten Zugriff verhindern

Verringern Sie das Risiko einer Gefährdung sensibler Daten, indem Sie sicherstellen, dass nur qualifizierte Benutzer Zugriff auf sensible Daten haben.

Reaktionszeiten auf Vorfälle verkürzen

Beheben Sie Probleme schneller mit Zugriffsinformationen zu kritischen Daten.

Analyse des Benutzerzugriffs vereinfachen

Verringern Sie das Risiko der Datengefährdung und verkürzen Sie die Reaktionszeiten auf Vorfälle durch agentenlose Implementierung.

Möchten Sie loslegen?

Erhalten Sie eine personalisierte Demo der Zero Trust Data Security-Plattform von Rubrik von einem unserer technischen Experten.

Möchten Sie loslegen?

Erhalten Sie eine personalisierte Demo der Zero Trust Data Security-Plattform von Rubrik von einem unserer technischen Experten.