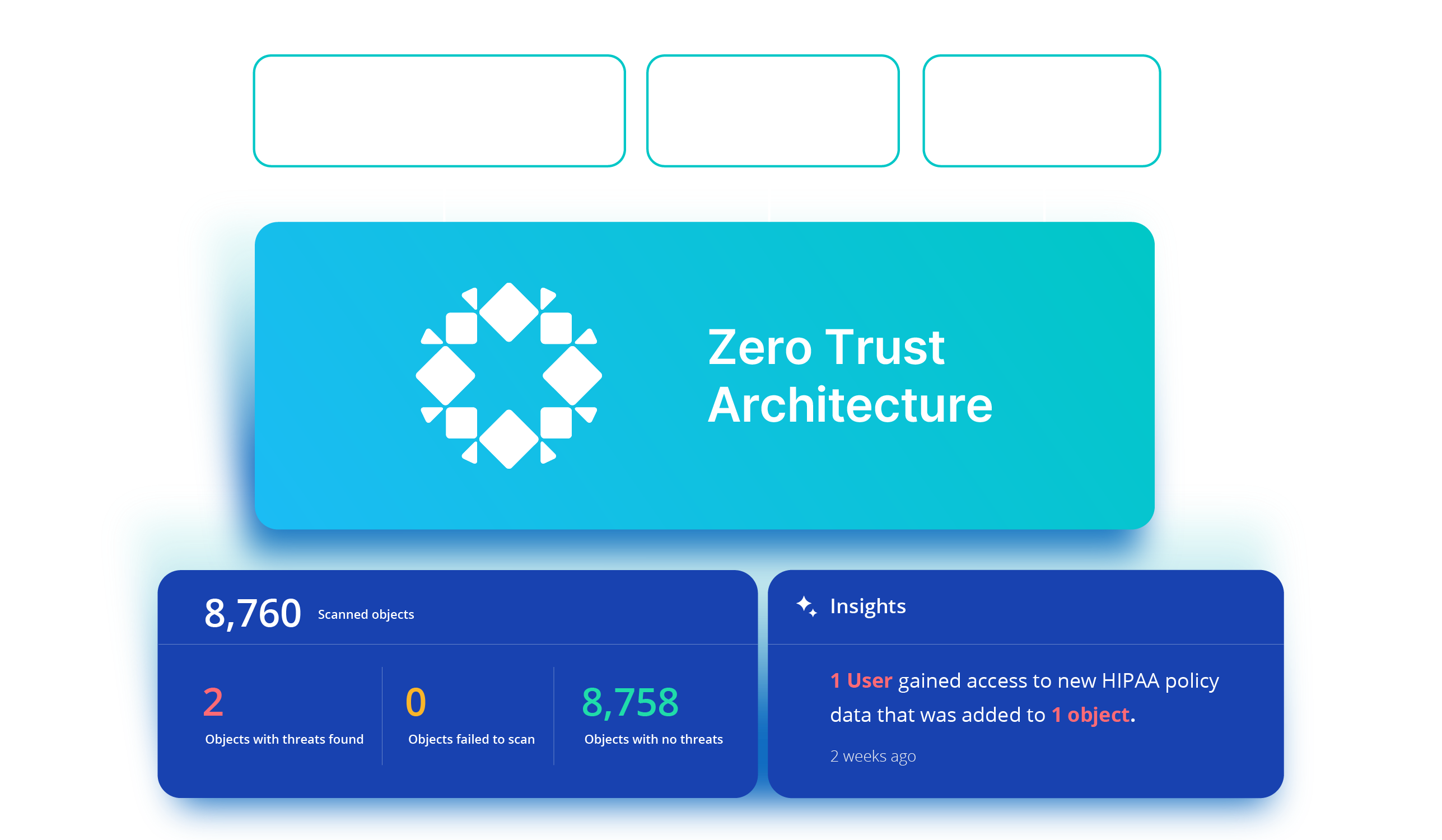

Rubrik Security Cloud

Piattaforma di cyber resilience per backup immutabili, sicurezza dell'identità e recovery rapido

Il punto da cui ripartire dopo un attacco informatico. Mettiamo in sinergia i team IT e di sicurezza per contenere il rischio e ridurre al minimo l'impatto di un attacco. Consentiamo a CISO e CIO di dimostrare al board la resilienza dell'azienda.

Il percorso verso la business continuity

Nella fase post-attacco, ogni minuto di downtime può causare perdite economiche, danni alla reputazione e sanzioni normative.

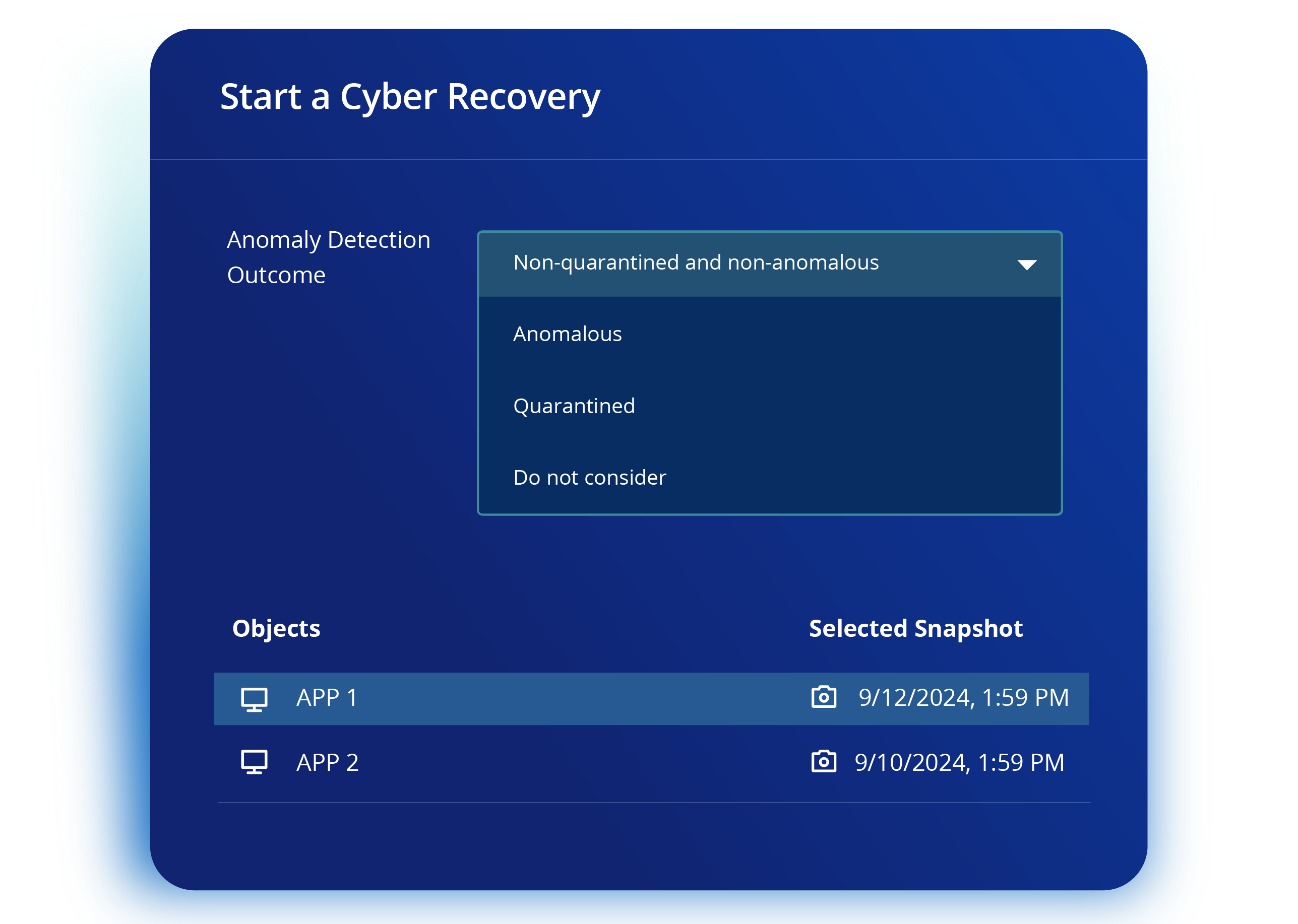

La differenza tra il controllo e il caos è tutta nella preparazione e nella collaborazione. Il tuo team IT è in grado di individuare copie di dati pulite? Il team di sicurezza sa determinare il raggio d'azione? Hanno entrambi gli strumenti per ripristinare i dati aziendali, cloud e SaaS? Sono in grado di ridurre i rischi di reinfezione?

Se la risposta a queste domande è "no" o anche solo "forse", la tua azienda non è pronta. È il momento di integrare la cyber resilience nella tua strategia di cybersecurity.

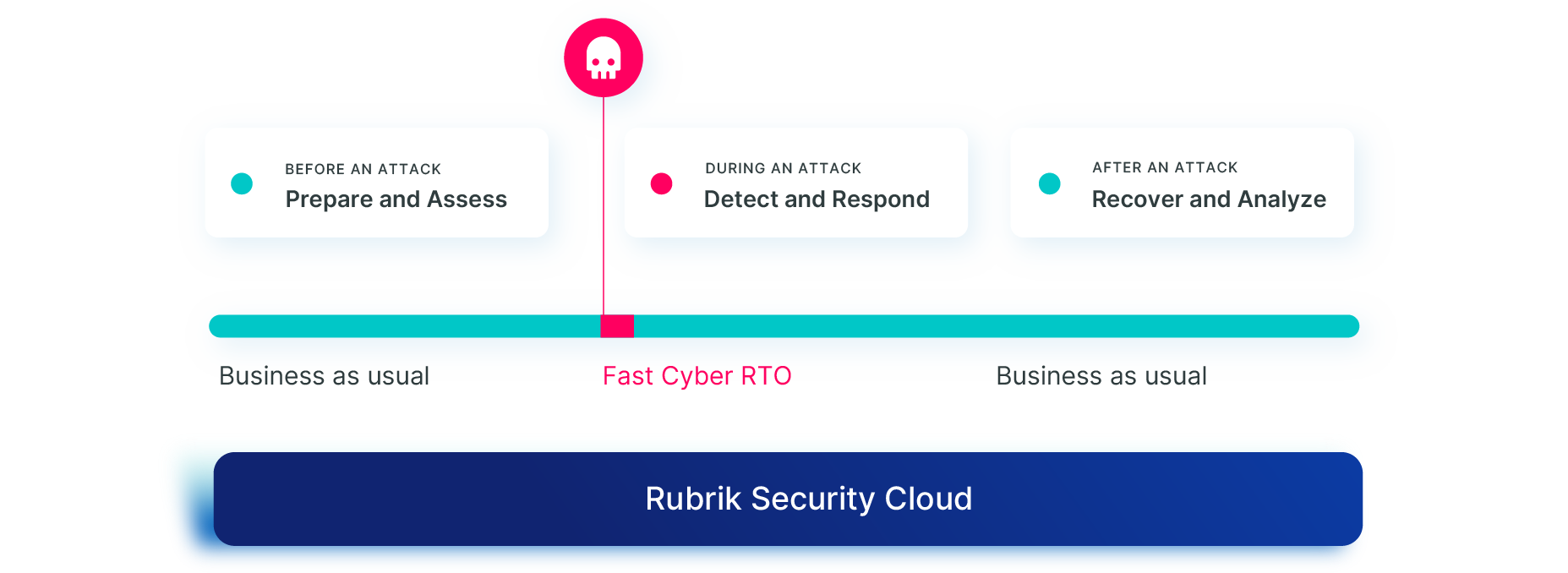

Non lasciare niente al caso

Scopri cosa fare esattamente prima, durante e dopo un attacco

Sinergia operativa per mantenere la business continuity durante i cyberattacchi

Per i team IT e cloud

Per i team di sicurezza

Per i team di conformità

Per CISO e CIO

Elimina i silos e i sistemi frammentati

Una piattaforma unificata per ogni fase: dalla preparazione al rilevamento e al ripristino di dati aziendali, cloud e SaaS

Protezione dei dati

Garantisci l'integrità dei dati con backup air-gapped e immutabili.

Accelerazione dell'AI

Implementa soluzioni AI affidabili ed efficienti a livello aziendale.

Integra la cyber resilience nel tuo stack di cybersecurity

Sai come rispondere?

Un attacco informatico è imprevedibile, ma la tua risposta può essere pianificata.

Se devi garantire la continuità operativa dell'azienda, hai bisogno di un piano di risposta strategico.

In base a ciò che sai sulle minacce informatiche, che tipo di risposta adotterai?